Network

Security GAP

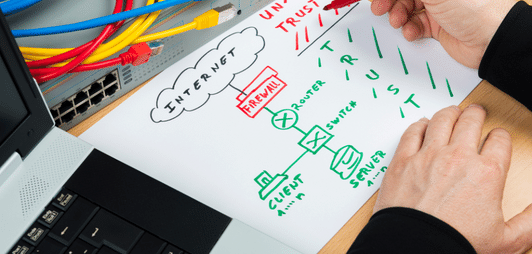

Nuestro objetivo es detectar aquellas fallas de diseño o configuración que puedan afectar el correcto funcionamiento de la red o poner en riesgo la integridad, disponibilidad y confidencialidad de sus activos.

Auditorias

Objetivo del Network

Security GAP

Normativas sobre las cuales trabajamos

Center for Internet

Security

International Organization for Standarization

Payment Card

Industry

Cloud Security

Alliance

Ns-gap

Enfoque del servicio

Asistencia al cliente en el proceso de diagnóstico e identificación de oportunidades de mejoras relacionadas con la Gestión de Networking y Comunicaciones, incluyendo tanto la infraestructura técnica y de aplicaciones, como así también los principales procesos vinculados a Seguridad de la Información.

Metodología

Analizar y evaluar el estado general del cliente respecto a la infraestructura de networking (LAN) y la topología de perímetro (DMZ):

1

Relevamiento

Relevamiento de topología física y lógica, del esquema de enrutamiento, de dispositivos de conmutación de tráfico.

2

Gestión

Actualizaciones y Vulnerabilidades. Mantenimiento, monitoreo y análisis de Logs. Respuesta a incidentes

3

Control

Control de servicios, puertos y protocoles de red, de dispositivos inalámbricos. Control Accesos basados en Roles y Perfiles.

Equipo De Auditoría

Brotek trabaja cada proyecto con los siguientes perfiles:

Trainers

Responsable de alto nivel

Auditores Especialistas

Funcionales

Auditores Especialistas en Técnicas de Hacking

Arquitecto de Red

Jefe de Proyecto

Alianzas

Resultados

del Proceso

Se documentarán los resultados obtenidos en cada una de las reuniones y/o entrevistas mantenidas como parte de la evaluación.

Algunas de ellas son: Minuta de reunión de Acuerdo de Expectativas, Minutas de reunión con usuarios clave.

Se realizará un informe donde se documentará la evaluación realizada y los resultados obtenidos.

En este informe se detallarán los siguientes puntos:

• Informe Ejecutivo: Se realizará un breve informe donde se describirán en términos ejecutivos estos desvíos y el impacto potencial en el negocio.

• Definición de Recomendaciones: A partir de los desvíos identificados, se documentarán una serie de recomendaciones que permitan establecer un plan general de cumplimiento sostenido en el tiempo.

Se expresarán, en forma resumida, las acciones a realizar respecto de las mejoras sugeridas, a fin de dar tratamiento, en el corto plazo, a los hallazgos identificados como de prioridad alta.

Know How

Nuestros expertos han participado como disertantes, oradores e instructores, en algunos de los más prestigiosos eventos del ámbito nacional e internacional relacionados con la seguridad de la información, así como también en medios televisivos y gráficos como columnistas o especialistas entrevistados en relación con dicha temática. Entre las certificaciones que acredita nuestro equipo profesional se encuentran:

1

CSSLP (ISC2)

Certified Secure Software Lifecycle Professional

2

CISSP (ISC2)

Certified Information Systems Security Professional

3

ISO 27001

Information Security Management System

4

CCSK (CSA)

Certificate of Cloud Security

Knowledge

Adicionalmente

- CNSS – Center for National Security Studies (CNSS)

- ISECOM – Institute for Security and Open Methodologies (OSSTMM, Hacker High School)

- OISSG – Open Information System Security Group (ISSAF)

- ISSA – Information System Security Association (Chapter Argentina)

- CSA – Cloud Security Alliance

- OWASP – Open Web Application Security Project

Preguntas frecuentes

Trabajamos sobre las principales marcas de Networking, pudiendo analizar cualquier tipo de infraestructura. Entre ellas: Cisco, Aruba (HP), Fortinet, Ubiquiti, Palo Alto, Mikrotik, TP-Link, entre otras.

No, el servicio es meramente consultivo y se entrega un reporte de remediaciones para que el equipo IT pueda ejecutarlas.

Brotek dispone de especialistas y paquetes de horas que pueden acercarse al cliente para realizar las remediaciones en equipo.

La diferencia es que este servicio se centra en la topología de red física e intangible del cliente. Y no en el gobierno de los datos. Se buscan errores conceptuales en el armado y configuración de las redes y comunicaciones.

Asesorate con los mejores

¿Listo Para Mejorar tus Ciberdefensas?

Vamos A Llegar Allí, Juntos.

Coordina una videollamada con nuestros especialistas.